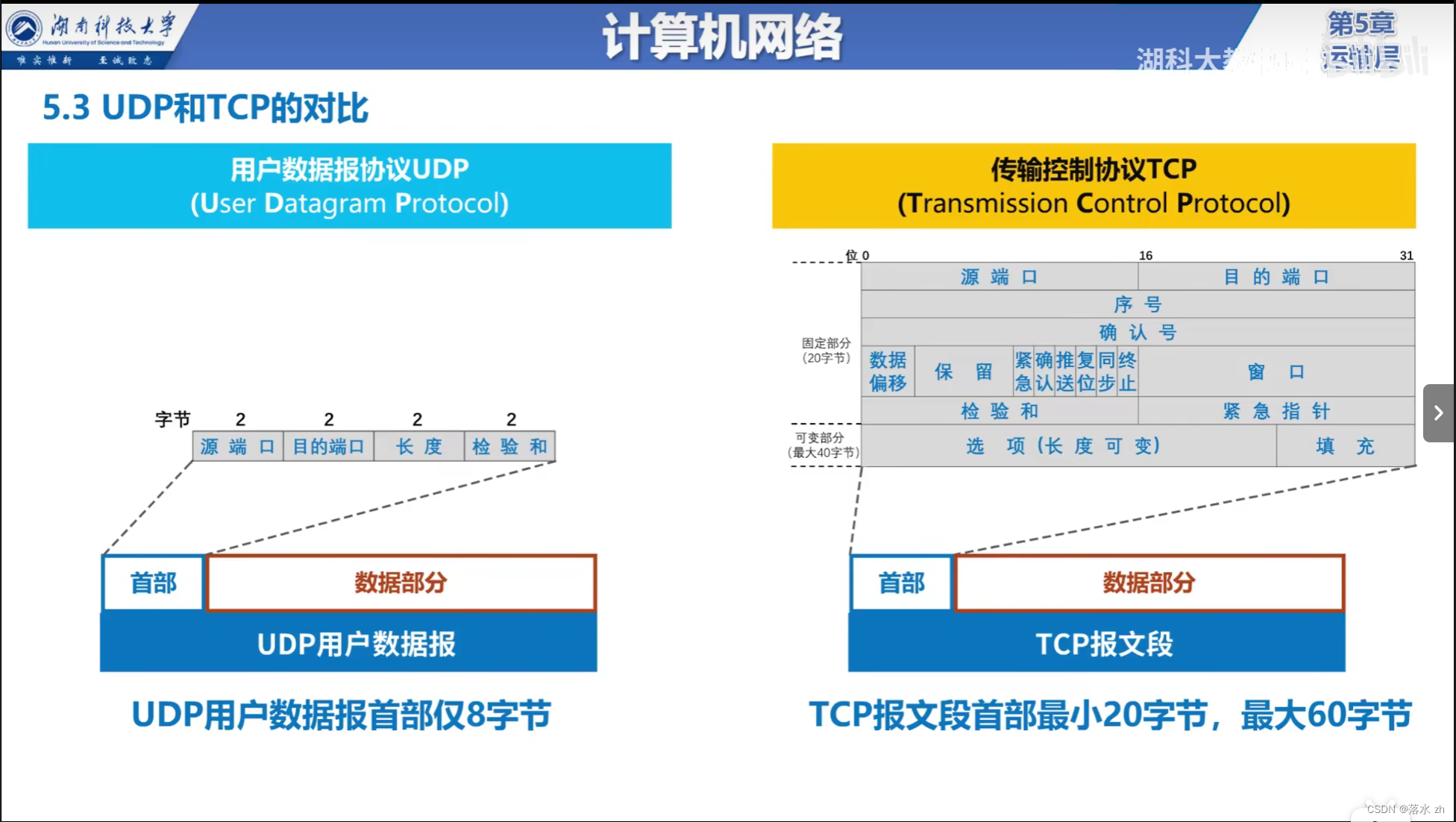

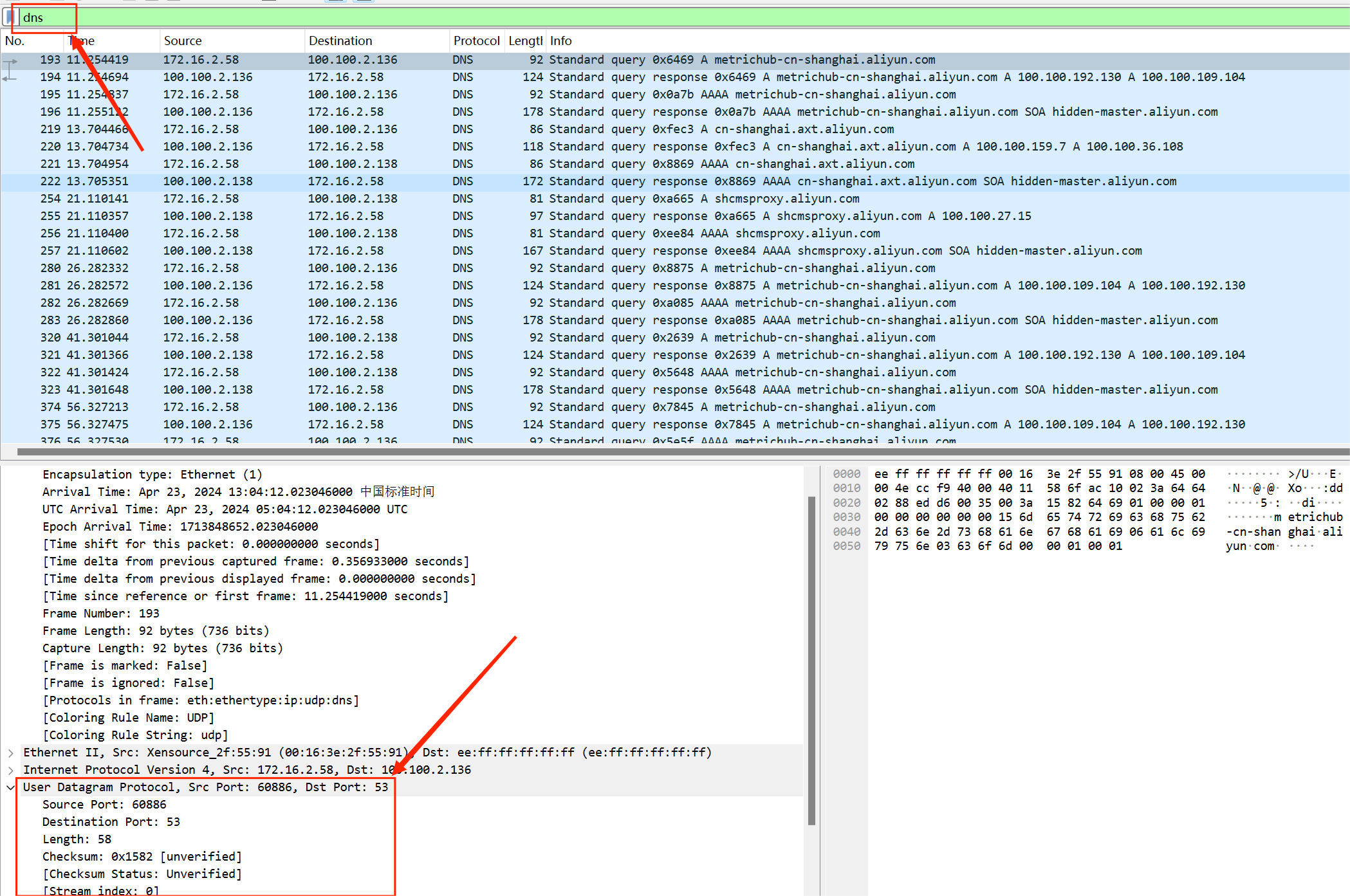

判断包大小udp攻击,如果是大包攻击则使用防止UDP碎片方法根据攻击包大小设定包碎片重组大小,通常不小于1500在极端情况下,可以考虑丢弃所有UDP碎片?攻击端口为业务端口根据该业务UDP最大包长设置UDP最大包大小以过滤异常流量?攻击端口为非业务端口一个是丢弃所有UDP包,可能会误伤正常业务一个是建立udp攻击;UDP淹没攻击是一种导致基于主机服务拒绝攻击的方式UDP是一种无连接协议,无需通过任何程序建立连接来传输数据攻击者可能随机向受害系统的端口发送UDP数据包,导致受害系统接收到数据包后,若发现该端口中无正在等待的应用程序,会产生一个目的地址无法连接的ICMP数据包发送给伪造的源地址当向受害者计算。

UDP Flood Attack UDP洪水攻击 UDP淹没攻击 UDP 淹没攻击是导致基於主机的服务拒绝攻击的一种UDP 是一种无连接的协议,而且它不需要用任何程序建立连接来传输数据当攻击者随机地向受害系统的端口发送 UDP 数据包的时候,就可能发生了 UDP 淹没攻击当受害系统接收到一个 UDP 数据包的时候。

1、流量攻击UDP,SYNCC攻击连接数攻击TCP连接以上三个攻击影响最大的还是流量攻击,它会造成的带宽堵塞,继而运营商就会将你的服务器拉入黑洞导致项目停止运行制造保底190Gbps的反射攻击需要4台发包机,每天攻击1小时而目前这类黑客攻击成本很低,已经形成了产业链,明码标价。

2、针对UDP Flood攻击,防御方法包括限流和指纹学习限流法通过DDoS防护系统对UDP报文进行控制,限制链路带宽指纹学习法通过收集具有相同特征的字符串来检测攻击,有效降低误报率UDP反射放大攻击是利用协议特性发起低成本高隐蔽性的攻击防御此攻击与传统UDP Flood防御方法相似,关键在于检测和过滤异常报文。

3、IGMP协议的作用与攻击方式IGMP是一种用于多播组管理的协议,允许主机向路由器报告其对多播组的成员身份在洪水攻击中,攻击者会向多播组发送大量的IGMP请求,导致路由器必须处理这些无用的响应,从而消耗系统资源UDP协议的特点与攻击加剧UDP协议作为无连接的传输层协议,其数据包的发送没有严格的限制。

4、udp攻击属于什么UDP攻击属于DDOS的一种 udp攻击有两种攻击类型,介绍如下所述1发送大流量的数据攻击,使对方的网络瘫痪2碎片式攻击,发送大量的数据包给对方,使对方计算机瘫痪UDP攻击主要是用大量的肉鸡来进行攻击,1台计算机攻击效果几乎没有Udp洪水攻击和DDOS洪水攻击一样吗UDP洪水攻击是。

5、解决UDP Flood攻击的策略主要包括检测和防御两方面首先,要进行流量监控,及时发现异常的UDP流量可以通过设置阈值来判断流量是否异常,比如在特定时间段内接收的UDP数据包数量超过一定值一旦发现异常流量,可以启动后续的防御措施防御手段可以包括但不限于防火墙规则设置限速或流量整形以及使用专门的。

6、UDP协议面临的攻击主要包括UDP Flood和UDP反射放大攻击,防御策略则涉及限流指纹学习以及限制攻击源并减小放大效果一UDP协议面临的攻击 UDP Flood攻击这种攻击通过发送大量无目标的UDP报文来消耗网络资源,导致带宽被占用,从而影响正常服务的提供UDP反射放大攻击攻击者利用某些服务的响应放大机制。

7、UDP洪水攻击,也被称为UDP Flood,主要通过大量UDP报文冲击目标IP地址,有时会将目标服务器彻底瘫痪,但更常见的则是耗尽其带宽资源这种攻击方式对目标服务器的CPU内存及网络带宽造成了极大的压力,使得合法用户难以获得正常服务响应DDoS攻击是一种利用合法的服务请求来占用过多的服务资源,从而导致合法。

8、遭受UDPFlood攻击时,应该采取以下措施1 迅速识别并确认攻击通过查看网络流量日志,识别出异常的UDP流量确认是否发生了UDPFlood攻击,并确定攻击源当确认遭受UDPFlood攻击时,首先要了解攻击的类型和目的UDPFlood攻击通常利用大量的UDP流量来瘫痪网络或消耗系统资源为了应对这种攻击,首先需要清晰地。

9、登录路由器管理后台,找到转发规则中的UPnP设置,点击进入配置界面查看当前UPnP状态,选择关闭选项,停用该功能,网络中的UDP攻击包就会停止从。

10、面对UDP Flood攻击,全面防御策略显得尤为重要UDP协议的本质决定了它是一种无连接的服务,攻击者可以轻易伪造大量虚假IP地址,使得基于IP的过滤措施失效即便采取流量限制和转发表控制,也可能因为丢弃部分包而无法有效抵挡,剩余的攻击包依然可能造成严重困扰因此,对于需要对外提供UDP服务的场景,采取代理。

1、UDP攻击是利用无连接的UDP协议进行拒绝服务DoS攻击的一种方法与需要建立连接的TCP协议相比,UDP更快,但因其无连接特性,更易遭受攻击其攻击原理是向目标服务器发送大量UDP数据包,耗尽带宽和处理能力,导致服务停止或崩溃攻击者通常使用伪造的IP地址和端口号,使攻击来源难以追踪UDP攻击难以防护。

2、利用ICMP进行DoS攻击,攻击者通过发送大量的ICMP Echo Reply数据包,导致目标网络资源被消耗殆尽,合法用户的请求无法通过当目标主机前存在防火墙或其他过滤设备时,攻击者可以利用ICMP报文的特性来探测这些设备的存在DoS攻击是一种常见的网络安全威胁,其目的是使计算机或网络无法提供正常服务当攻击者通过。

3、UDP flood,一种旧式的攻击手段,实质上是一种双刃剑它通过向目标发送大量UDP数据包,试图耗尽对方的网络资源,同时也不可避免地消耗攻击者的系统资源这种攻击策略基础简单,没有高级的技术含量,纯粹是比拼带宽和资源耐力当你对某个网站发起攻击时,实际上也在对你的系统施加压力,就像一场没有策略。

上一篇: carrier.plist,carrierplist锁定b1

下一篇: vbs脚本,vbs脚本病毒

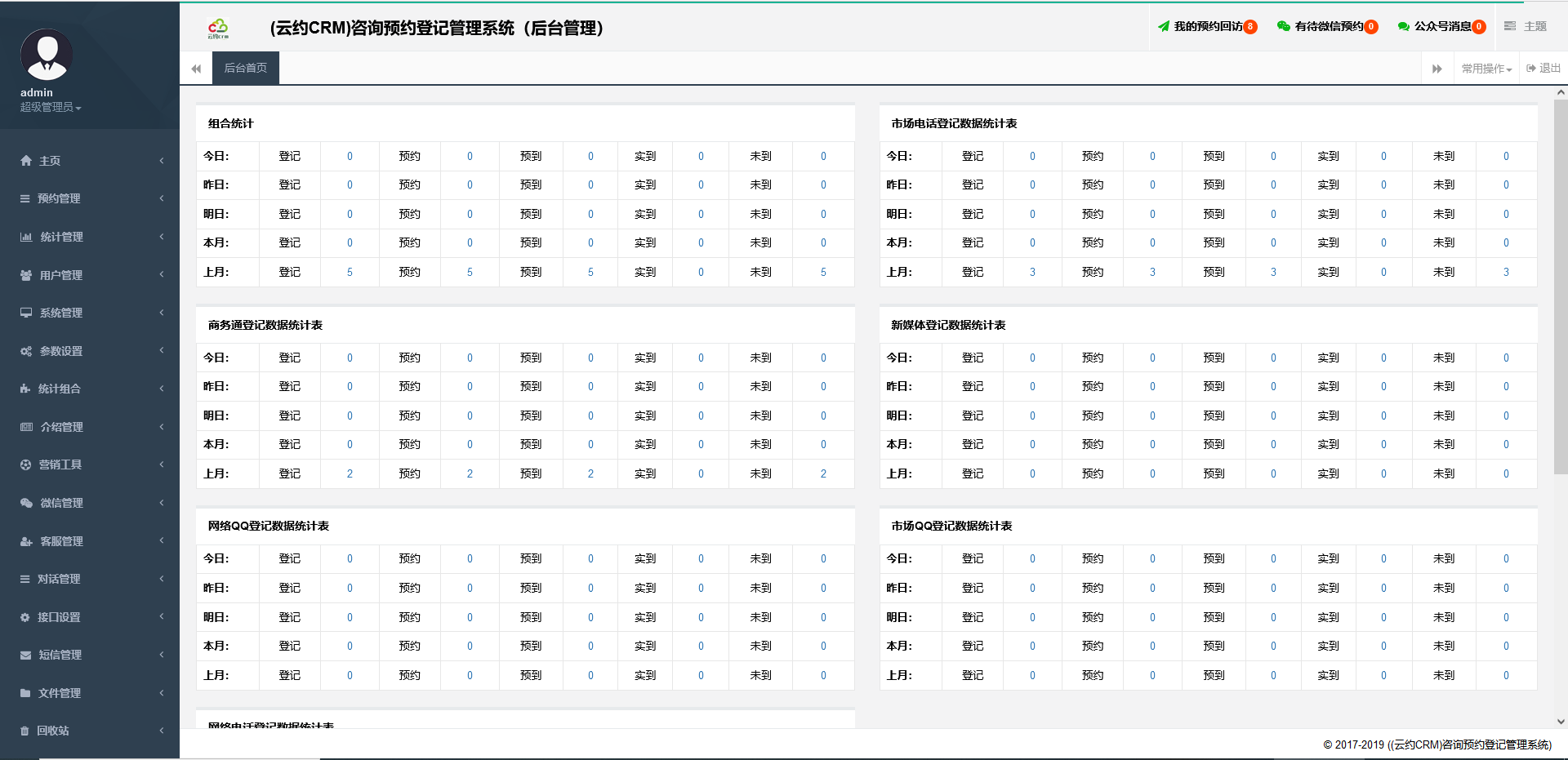

微信医疗(登记+咨询+回访)预约管理系统

微信医疗(登记+咨询+回访)预约管理系统  云约CRM微信小程序APP系统定制开发

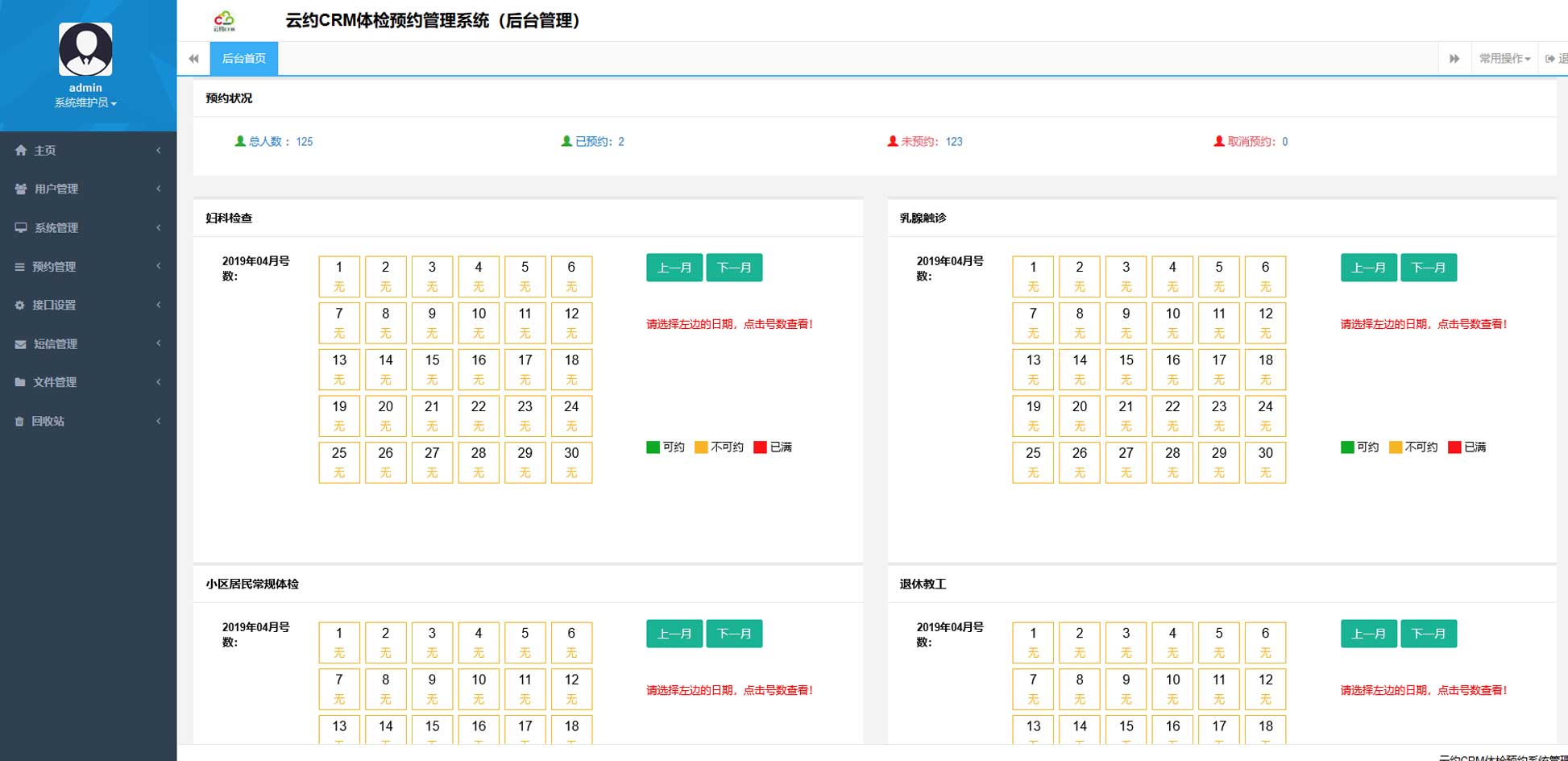

云约CRM微信小程序APP系统定制开发  云约CRM体检自定义出号预约管理系统

云约CRM体检自定义出号预约管理系统  云约CRM云诊所系统,云门诊,医疗预约音视频在线问诊预约系统

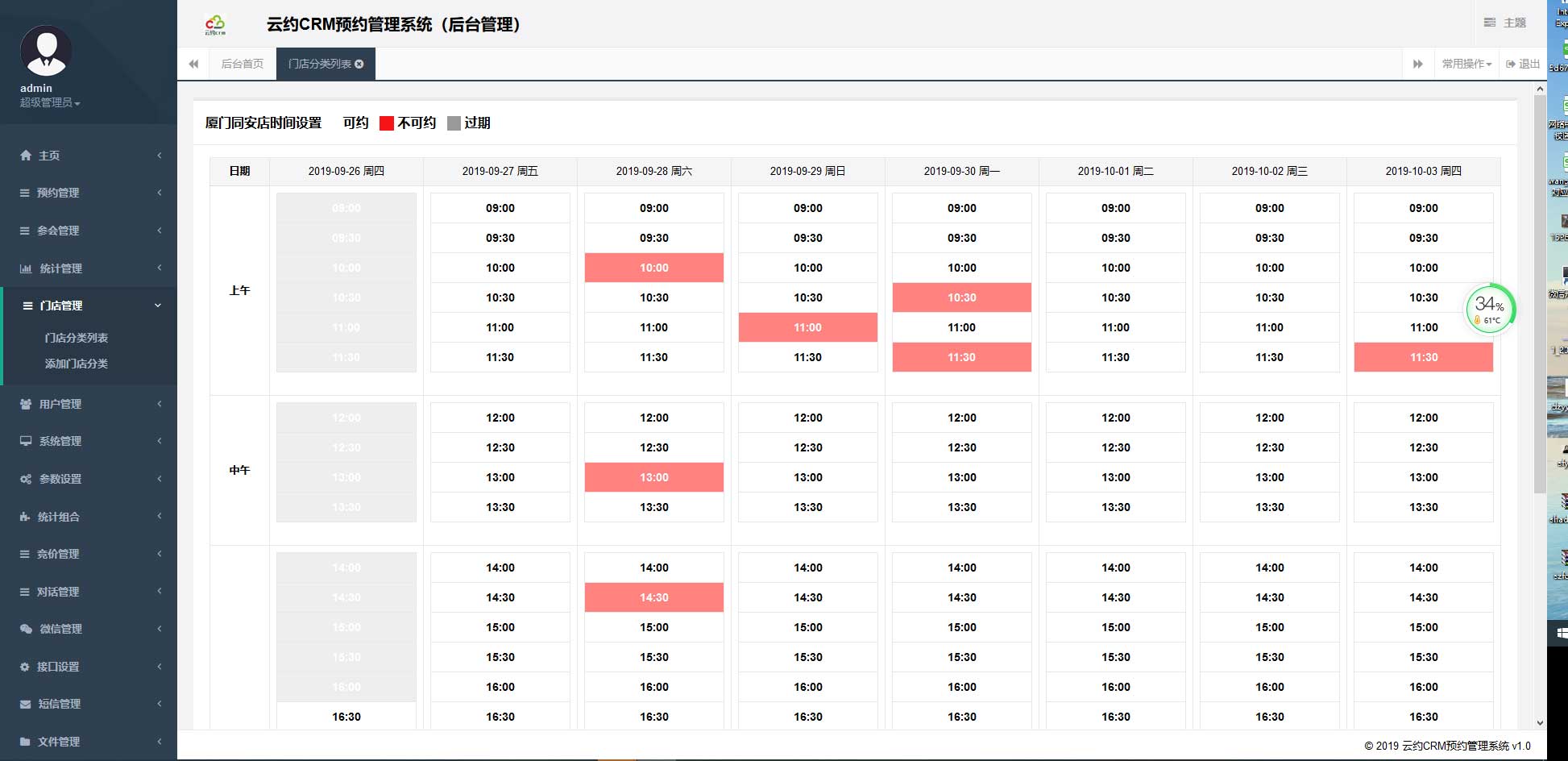

云约CRM云诊所系统,云门诊,医疗预约音视频在线问诊预约系统  云约CRM新版美容微信预约系统门店版_门店预约管理系统

云约CRM新版美容微信预约系统门店版_门店预约管理系统 云约CRM最新ThinkPHP6通用行业的预约小程序(诊所挂号)系统

云约CRM最新ThinkPHP6通用行业的预约小程序(诊所挂号)系统联系电话:18300931024

在线QQ客服:616139763

官方微信:18300931024

官方邮箱: 616139763@qq.com